Sécurisation réseaux — ACL, pare-feu iptables, DMZ, NAT

Protéger le réseau d'une PME par des ACL Cisco, un pare-feu Linux iptables, une DMZ et un NAT. Valider par des tests de filtrage et une fiche d'intervention.

Le contexte

Reseau974 Services, PME de 20 salariés à Saint-Denis, gère l’infogérance et les services numériques d’autres boîtes locales. Son client du moment : Ti’Boutik Distribution, commerce de gros 35 postes, qui demande une mise en sécurité complète. Le client veut isoler son LAN, publier un serveur web en DMZ visible depuis Internet, autoriser seulement les flux nécessaires et obtenir des preuves que tout marche comme prévu.

La mission de l’élève — dans la peau du technicien Reseau974 : écrire les ACL Cisco pour le filtrage inter-VLAN, monter le pare-feu iptables sur la maquette 4 VMs Linux (FW, LAN_PC, DMZ_WEB, WAN_CLIENT), mettre en place le NAT et la DMZ, et documenter le tout par une fiche d’intervention et une checklist de recette sécurité.

Problématique : comment protéger un réseau d’entreprise (LAN/DMZ/WAN) en appliquant des règles de filtrage (ACL Cisco et pare-feu iptables), en mettant en place une DMZ et un NAT, tout en validant la conformité par des tests et des traces ?

Livrable observable — ACL Cisco appliquées et conformes au CCTP + iptables avec règles FORWARD/NAT/DMZ opérationnelles + tests ping/curl/ss documentés + fiche d’intervention complète.

Le plan séance par séance

| Séance | Durée | Type | Objectif |

|---|---|---|---|

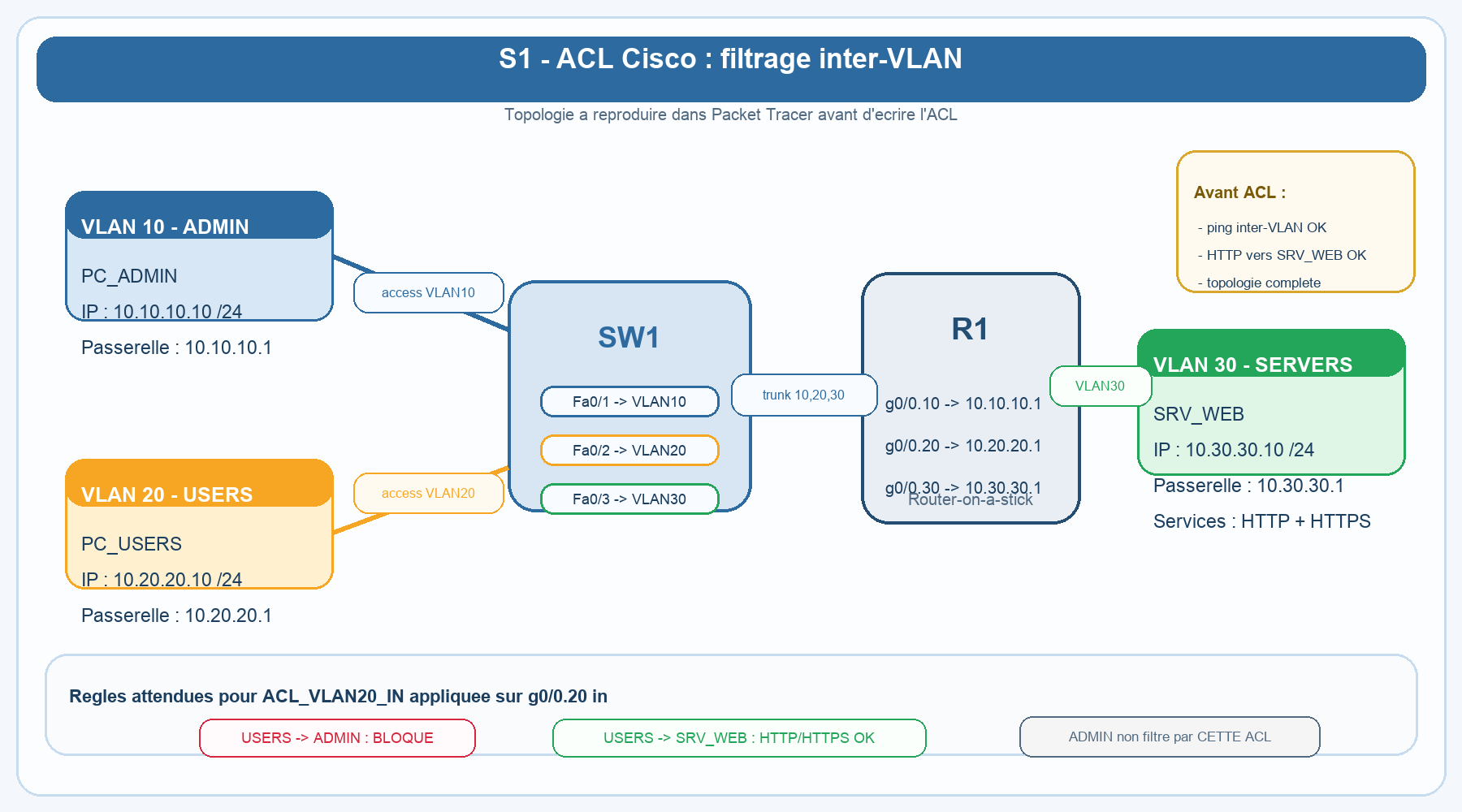

| S1 | 3 h | TP guidé MAX | ACL Cisco standard et étendue dans Packet Tracer, filtrage inter-VLAN, sens IN/OUT |

| S2 | 1 h | TD investigation | Lire des logs de filtrage, identifier les flux bloqués/autorisés, repérer les erreurs |

| S3 | 1 h | Cours | Synthèse ACL Cisco, transition vers iptables, architecture LAN/DMZ/WAN |

| S4 | 3 h | TP guidé MAX | iptables sur maquette 4 VMs Linux : chaînes INPUT/OUTPUT/FORWARD, règles DROP/ACCEPT, logging |

| S5 | 1 h | TD investigation | Audit de règles iptables, scénarios d’attaque bloqués, lecture des compteurs |

| S6 | 1 h | Cours | NAT/PAT, DMZ, architectures de sécurité réseau (best practices ANSSI) |

| S7 | 3 h | TP diagnostic | Configuration LAN/DMZ/WAN complète + NAT + tests de bout en bout, incident à diagnostiquer |

| S8 | 4 h | Évaluation | Sommatif : sécurisation complète d’une infrastructure fictive |

Ratio pratique / théorie : ~70 % / 30 %. Le filtrage, on l’écrit d’abord, on l’audit ensuite, on le formalise après.

Ce que les élèves repartent capables de faire

- Écrire et appliquer des ACL Cisco standard et étendues sur les bonnes interfaces (sens IN/OUT)

- Configurer un pare-feu Linux iptables : chaînes, règles DROP/ACCEPT, logging avec

LOG - Mettre en place une architecture 3 zones LAN / DMZ / WAN avec routage et filtrage cohérents

- Configurer le NAT/PAT pour masquer les adresses internes et publier un service en DMZ

- Valider le filtrage par des tests structurés :

ping,curl,ss,journalctl,iptables -L -v -n - Lire des logs de pare-feu, identifier les flux bloqués et les comparer au CCTP

- Rédiger une fiche d’intervention et une checklist de recette sécurité signables

Pour aller plus loin

La séquence est dense (8 séances, 17 h) mais structurée en deux blocs miroirs : ACL Cisco (S1→S3) puis iptables / NAT / DMZ (S4→S6), avec à chaque fois TP → TD investigation → Cours formalisation. Les élèves découvrent ainsi deux philosophies de filtrage (stateless Cisco vs stateful Linux) et un TD comparatif explicite met les deux en regard.

Le TP3 de diagnostic (S7) sert de pont vers le bloc gestion d’incidents N2 (séquence suivante) : un service tombe, l’élève doit retrouver la règle fautive, la corriger, prouver le rétablissement. C’est aussi une excellente répétition générale avant l’évaluation sommative.

Pour les binômes rapides, deux quiz interactifs HTML (un par bloc) permettent de consolider les acquis en autonomie.

Aperçu visuel

Documents inclus dans le ZIP

Tous les documents élève prêts à imprimer ou projeter.

Compétences du référentiel visées

Codes du référentiel Bac Pro CIEL.